В бесплатных версиях антивируса Avast! «песочница» отсутствует.

Новую функцию можно также запускать самостоятельно при включении посторонних программ, кажущихся вам подозрительными или ненадежными. Просто запустите программу в «песочнице», и вы узнаете, действительно ли она представляет опасность, или ваши опасения беспочвенны. При проверке программы ваша система будет находиться под защитой «Аваст». «Песочницей» часто пользуются при проверке софта, скачанного из интернета.

Как воспользоваться «песочницей»

Для того чтобы запустить сомнительное приложение или выйти в интернет через «песочницу», кликните на запросе «запустить виртуализированный процесс». После этого перейдите к нужной вам программе на компьютере. Браузер или приложение запустятся в новом специальном окне, обрамленном красной рамкой, указывающей на то, что программа успешно запущена из «песочницы».Во вкладке «расширенные настройки» вы можете назначить приложения, которые не нужно виртуализировать, а также те, которые следует запускать из «песочницы» всегда.

Характерная особенность «песочницы» – возможность встраивания в контекстное меню. Чтобы подключить данную опцию, в окне «Параметры» установите флажок напротив графы «встроить в контекстное меню, запускаемое правым щелчком мыши». Опцию можно сделать доступной как для всех пользователей, так и для пользователей, обладающих правами администратора. С ее помощью вы сможете запускать любое приложение в «песочнице», всего лишь кликнув по ярлыку правой кнопкой мыши и выбрав команду «запустить с ».

Обратите внимание: если вы щелкнете правой кнопкой мыши по приложению, помещенному в «песочницу», в открывшемся контекстном меню вы можете выбрать команду однократного запуска вне «песочницы» либо удаления приложения из нее.

Интернет и компьютерные технологии полностью захватили современный мир. Сейчас почти у каждого человека есть электронный девайс, с помощью которого он в любое время и в любом месте может найти необходимую информацию в Интернете или пообщаться с друзьями по чату. Но не стоит забывать, что иногда за этим таится и скрытая угроза – вирусы и вредоносные файлы, созданные и запущенные в глобальную сеть для заражения данных пользователей. Помимо стандартных антивирусов были созданы программы-«песочницы», помогающие предотвратить их доступ в компьютер.

Назначение и принцип программы

Программы-«песочницы» предназначены для обеспечения безопасности компьютера во время серфинга в интернете или исполнения разнообразных программ. Говоря более простым языком, можно сказать, что эта программа представляет собой некое ограниченное виртуальное пространство, в котором и осуществляются все действия пользователя. Программа, которую запустили в то время, как работает «песочница», работает только в этой среде и, если -либо вредоносный вирус, то его доступ к системным файлам блокируется.

Плюсы «песочницы»

Пожалуй, первое достоинство этого приложения можно вынести из абзаца выше – оно ограничивает доступ вредоносных файлов в систему. Даже если вирусы, например, трояны или черви, были подхвачены во время серфинга в интернете, но в это время пользователь работал при включенной «песочнице», вирусы не проникнут никуда более, а при очистке «песочницы» и вовсе будут удалены с компьютера без следа. Кроме того, такие программы помогают ускорять компьютер. Так как в большинстве своем деятельность «песочницы» связана с работой в браузерах, каждый раз запуская его (Google Chrome, Opera, Mozilla Firefox), перед пользователем будет открываться абсолютно чистый и будто заново установленный браузер, который не имеет обычно тормозящего мусора – «кэша».

Минусы «песочницы»

Таковые тоже имеются, и самым главным является удаление личных данных, будь то закладки, сохраненные при работе в интернете страницы или даже история. Программа не настроена на то, чтобы распознавать, что именно является вредным для устройства, поэтому при очистке с нее безвозвратно удаляются абсолютно все данные. Пользователю надо это учитывать и при необходимости синхронизировать нужные закладки или использовать специальные приложения, предназначенные для сохранения подобных данных.

На настоящий момент существует много наименований подобных программ, среди известных можно выделить такие, как Sandboxie, Comodo Internet Security и др. Каждый выбирает ту, которая ему приходится более удобной и понятной. В любом случае не стоит забывать и о минусах этих программ и использовать их аккуратно.

Avast – это одна из антивирусных программ. Установка и регистрация ее максимально просты. Есть версии для ПК и мобильных устройств. При этом лицензию на первый год использования можно получить абсолютно бесплатно. Avast предлагает разные дополнительные опции защиты. Также здесь реализована возможность добавления исключений.

Вам понадобится

- Компьютер, мобильное устройство, интернет.

Инструкция

Внутри экрана файловой системы нажмите кнопку «Настройки», далее выберите вкладку «Исключения». Нажав на «Обзор», вы увидите содержимое жесткого диска. Осуществите выбор исключений, отметив нужные папки или файлы двойным щелчком и нажав на ОК. Подтвердите свой выбор в следующем окне, еще раз нажав на ОК.

В процессе публикации последней части цикла статей «Ложь, большая ложь и антивирусы» выяснилась катастрофическая необразованность хабра-аудитории в области антивирусных песочниц, что они собой представляют и как работают. Что самое смешное в этой ситуации– в Сети практически начисто отсутствуют достоверные источники информации по данному вопросу. Лишь куча маркетоидной шелухи и текстов от не пойми кого в стиле «одна бабка сказала, слушай сюды». Придётся мне восполнять пробелы.

Определения.

Итак, песочница. Сам термин произошёл не от детской песочницы, как могут некоторые подумать, а от той, что пользуются пожарные. Это бак с песком, где можно безопасно работать с легковоспламеняющимися предметами либо бросать туда что-то уже горящее без боязни подпалить что-нибудь ещё. Отражая аналогию данного технического сооружения на софтверную составляющую, можно определить программную песочницу как «изолированную среду исполнения с контролируемыми правами». Именно так, например, работает песочница Java-машины. И любая другая песочница тоже, вне зависимости от предназначения.

Переходя к антивирусным песочницам, суть которых есть защита основной рабочей системы от потенциально опасного контента, можно выделить три базовые модели изоляции пространства песочницы от всей остальной системы.

1. Изоляция на основе полной виртуализации. Использование любой виртуальной машины в качестве защитного слоя над гостевой операционной системой, где установлен браузер и иные потенциально опасные программы, через которые пользователь может заразиться, даёт достаточно высокий уровень защиты основной рабочей системы.

Недостатки подобного подхода, кроме монструозного размера дистрибутива и сильного потребления ресурсов, кроются в неудобствах обмена данными между основной системой и песочницей. Более того, нужно постоянно возвращать состояние файловой системы и реестра к исходным для удаления заражения из песочницы. Если этого не делать, то, например, агенты спам-ботов будут продолжать свою работу внутри песочницы как ни в чём не бывало. Блокировать их песочнице нечем. Кроме того, непонятно, что делать с переносимыми носителями информации (флешки, например) или выкачанными из Интернета играми, в которых возможны зловредные закладки.

Пример подхода- Invincea.

2. Изоляция на основе частичной виртуализации файловой системы и реестра. Совсем необязательно таскать с собой движок виртуальной машины, можно подпихивать процессам в песочнице дубликаты объектов файловой системы и реестра, помещая в песочницу приложения на рабочей машине пользователя. Попытка модификации данных объектов приведёт к изменению лишь их копий внутри песочницы, реальные данные не пострадают. Контроль прав не даёт возможности атаковать основную систему изнутри песочницы через интерфейсы операционной системы.

Недостатки подобного подхода также очевидны– обмен данными между виртуальным и реальным окружением затруднён, необходима постоянная очистка контейнеров виртуализации для возврата песочницы к изначальному, незаражённому состоянию. Также, возможны пробои либо обход такого вида песочниц и выход зловредных программных кодов в основную, незащищённую систему.

Пример подхода- SandboxIE, BufferZone, ZoneAlarm ForceField, изолированная среда Kaspersky Internet Security, Comodo Internet Security sandbox, Avast Internet Security sandbox.

3. Изоляция на основе правил. Все попытки изменения объектов файловой системы и реестра не виртуализируются, но рассматриваются с точки зрения набора внутренних правил средства защиты. Чем полнее и точнее такой набор, тем большую защиту от заражения основной системы предоставляет программа. То есть, этот подход представляет собой некий компромисс между удобством обмена данными между процессами внутри песочницы и реальной системой и уровнем защиты от зловредных модификаций. Контроль прав не даёт возможности атаковать основную систему изнутри песочницы через интерфейсы операционной системы.

К плюсам такого подхода относится, также, отсутствие необходимости постоянного отката файловой системы и реестра к изначальному состоянию.

Недостатки подобного подхода– программная сложность реализации максимально точного и полноценного набора правил, возможность лишь частичного отката изменений внутри песочницы. Так же, как и любая песочница, работающая на базе рабочей системы, возможен пробой либо обход защищённой среды и выход зловредных кодов в основную, незащищённую среду исполнения.

Пример подхода- DefenseWall, Windows Software Restriction Policy, Limited User Account + ACL.

Существуют и смешанные подходы к изоляции процессов песочницы от остальной системы, основанные как на правилах, так и на виртуализации. Они наследуют как достоинства обоих методов, так и недостатки. Причём недостатки превалируют из-за особенностей психологического восприятия пользователей.

Примеры подхода- GeSWall, Windows User Account Control (UAC).

Методы принятия решения о помещении под защиту.

Перейдём к методам принятия решения о помещении процессов под защиту песочницей. Всего их три базовых:

1. На основе правил. То есть, модуль принятия решения смотрит на внутреннюю базу правил запуска тех или иных приложений или потенциально опасных файлов и, в зависимости от этого, запускает процессы в песочнице либо вне неё, на основной системе.

Преимущества данного подхода- наиболее максимальный уровень защиты. Закрываются как зловредные программные файлы, пришедшие из потенциально опасных мест через песочницу, так и неисполняемые файлы, содержащие зловредные скрипты.

Недостатки– могут быть проблемы при установке программ, пришедших через песочницу (хотя белые списки и сильно облегчают эту задачу), необходимость вручную запускать процессы в основной, доверенной зоне для обновления программ, обновляющихся только внутри себя самих (например, Mozilla FireFox, Utorrent или Opera).

Примеры программ с таким подходом- DefenseWall, SandboxIE, BufferZone, GeSWall.

2. На основе прав пользователя. Так работает Windows Limited User Account и защита на основе SRP и ACL. При создании нового пользователя ему предоставляются права доступа к определённым ресурсам, а также ограничения на доступ к другим. При необходимости программы работы с запрещёнными для данного пользователя ресурсами необходимо либо перелогиниться в системе под пользователем с подходящим набором прав и запустить программу, либо запустить её одну под таким пользователем, без перелогинивания основного работающего пользователя (Fast User Switch).

Преимущества такого подхода- относительно неплохой уровень общей защищённости системы.

Недостатки- нетривиальность управления защитой, возможность заражения через разрешённые для модификации ресурсы, поскольку модуль принятия решения не отслеживает такие изменения.

3. На основе эвристических подходов. В этом случае модуль принятия решения «смотрит» на исполняемый файл и пытается по косвенным данным угадать, запустить его на основной системе или в песочнице. Примеры– Kaspersky Internet Security HIPS, Comodo Internet Security sandbox.

Преимущества данного подхода- он более прозрачен для пользователя, чем на основе правил. Проще в обслуживании и реализации для компании–производителя.

Недостатки- неполноценность подобной защиты. Кроме того, что эвристик модуля принятия решения может «промахнуться» на исполняемом модуле, такие решения демонстрируют практически нулевую сопротивляемость неисполняемым файлам, содержащим зловредные скрипты. Ну, плюс ещё парочка проблем (например, с установкой зловредных расширений изнутри самого браузера, из тела эксплойта).

Отдельно хотелось обратить внимание на метод использования песочницы как средства эвристики, т.е. запуск программы в ней на некоторый промежуток времени с последующим анализом действий и принятием общего решения о зловредности– полноценной антивирусной песочницей данный подход не назвать. Ну что это за антивирусная песочница, которая устанавливается лишь на краткий период времени с возможностью полного её снятия?

Режимы использования антивирусных песочниц.

Их всего два основных.

1. Режим постоянной защиты. При старте процесса, который может быть угрозой для основной системы, он автоматически помещается в песочницу.

2. Режим ручной защиты. Пользователь самостоятельно принимает решение о запуске того либо иного приложения внутри песочницы.

Песочницы, имеющие основной режим работы как «постоянную защиту» могут, также, иметь и ручной режим запуска. Равно как и наоборот.

Для песочниц с изоляцией на основе правил характерно использование режима постоянной защиты, поскольку обмен данными между основной системой и процессами внутри песочницы абсолютно прозрачен.

Для эвристических песочниц также характерно использование режима постоянной защиты, поскольку обмен данными между основной системой и процессами внутри песочницы абсолютно несущественен либо сводится к оному.

Для неэвристических песочниц с изоляцией на основе частичной виртуализации характерен режим ручной защиты. Это связано с затруднённым обменом данными между процессами внутри песочницы и основной рабочей системой.

Примеры:

1. DefenseWall (песочница с изоляцией на основе правил) имеет основным режимом работы «постоянный на правилах». Однако, запуск вручную приложений внутри песочницы, равно как и вне неё, присутствуют.

2. SandboxIE (песочница и изоляцией на основе частичной виртуализации) имеет основным режимом работы «ручной». Но при покупке лицензии можно активировать режим «постоянный на правилах».

3. Comodo Internet Security sandbox (песочница с изоляцией на основе частичной виртуализации) имеет основной режим работы «постоянный эвристический». Однако, запуск приложений вручную внутри песочницы, равно как и вне неё, присутствуют.

Вот, в основном, базовые вещи, любой уважающий себя профессионал должен знать об антивирусных песочницах. У каждой отдельной программы свои особенности реализации, которые вы уже сами должны будете найти, понять и оценить те плюсы и минусы, которые она несёт.

Программа Sandboxie создает на компьютере изолированную среду. Изолированная среда или «песочница» - это среда, где запущенные программы не имеют прямого доступа к системным файлам и важным настройкам компьютера.

Процессы, происходящие в запущенной программе, изолированы от остальной системы. Операционная система при этом защищена от изменений, которые могут произойти при запуске потенциально опасной программы.

Вы можете использовать изолированную среду для запуска неизвестной вам программы или после запуска браузера посетить потенциально опасный сайт, без риска для своего компьютера.

Если вредоносная программа все-таки проникла к вам на компьютер, то у нее не будет допуска к системным файлам, чтобы их изменить. А когда вы выйдите из изолированной среды, то все проникшие в изолированную среду файлы будут удалены.

Создать свою изолированную среду можно с помощью специализированных программ, которые ограничивают доступ к системным файлам. Одной из таких программ является программа Sandboxie.

Программа Sandboxie - песочница для потенциально опасных и незнакомых программ, а также для безопасного серфинга в Интернете.

Программа Sandboxie имеет статус условно-бесплатной. По завершении 30 дней работы с программой, программа будет просить вас перейти на платную версию. Но, большинство функций программы, будет работать в бесплатном режиме сколько угодно времени. Только некоторые функции этой программы будут отключены (например, одновременный запуск нескольких «песочниц»).

Скачать программу Sandboxie можно с официального сайта производителя.

sandboxie скачать

После загрузки программы Sandboxie на свой компьютер, запускаете ее установку. В окне установки программы выбираете русский язык.

В следующем окне вы соглашаетесь на установку драйвера для программы Sandboxie, а затем нажимаете на кнопку «Далее». В последнем окне установки программы нажимаете на кнопку «Готово».

Программу можно запускать из меню «Пуск» => «Все программы» => «Sandboxie». Здесь есть несколько пунктов запуска программы для конкретных целей.

Программу Sandboxie также можно запустить и из Панели уведомлений (трея), нажав нажав для этого на значок программы. С ярлыка на Рабочем столе можно запустить в «песочнице» браузер, тот, который выбран в вашей системе браузером по умолчанию.

Запускаете Sandboxie, чтобы сделать несколько настроек программы. В главном окне программы отображается созданная по умолчанию изолированная среда - «песочница».

Теперь рассмотрим такой вопрос: как настроить Sandboxie.

Настройка Sandboxie

Для настройки программы нажмите правой кнопкой мыши по названию «песочницы». После этого в контекстном меню нажмите на пункт «Настройки песочницы».

В окне настройки песочницы - «DefaultBox», в разделе «Поведение» вы можете поставить флажок напротив пункта «Не показывать индикатор Sandboxie в заголовке окна», если вы не хотите, чтобы окна открытых в «песочнице» программ отмечались особым значком. Это можете делать на свое усмотрение.

При нажатии на желтое поле, в открывшемся окне «Цвет», вы можете выбрать цвет, для отображения тонкой границы вокруг окна программы запущенной в «песочнице». После этих настроек, если вы что-то поменяли в настройках программы, нажимаете на кнопку «Применить».

В разделе «Восстановление», в подразделе «Быстрое восстановление», вы можете выбрать папки для быстрого восстановления, если хотите изменить настройки программы по умолчанию.

В подразделе «Немедленное восстановление», вы можете исключить из немедленного восстановления файлы, папки или типы расширений файлов, если эти файлы будут сохранены программой, запущенной в «песочнице».

В разделе «Удаление» в подразделе «Предложение удаления», вы можете отметить флажком пункт «Никогда не удалять эту песочницу и не очищать ее содержимое», для того, чтобы не потерять хранившиеся в «песочнице» данные.

В разделе «Ограничения», в подразделе «Доступ в Internet» вы можете добавить программы в список или удалить программы из списка программ, которые могут получить доступ в Интернет. Вы можете разрешать или запрещать программам выходить в сеть Интернет, когда они находятся в безопасной среде. Если вы нажмете на кнопку блокировать все программы, то всем программам, запущенным в «песочнице» будет заблокирован выход в Интернет.

В разделе «Приложения» вы можете выбрать правила поведения для различных программ запущенных в программе Sandboxie.

В разделе меню «Песочница» нажав на пункт «Установить папку для хранения», вы можете изменить диск, на котором будут храниться «песочницы», если у вас мало места на диске «C».

После нажатия на пункт «Создать новую песочницу», вы можете создавать еще неограниченное количество «песочниц», каждую со своими настройками, чтобы запускать программы с разными настройками поведения из своей «песочницы».

Этот режим запуска нескольких песочниц одновременно, работает только в платном варианте программы, после завершения ознакомительного периода работы с программой.

Каждое виртуальное пространство работает отдельно, песочницы изолированы от системы и друг от друга. По умолчанию, в приложении предлагается одно изолированное пространство Sandbox DefaultBox.

Как пользоваться Sandboxie

Первый способ . Для того, чтобы запустить программу в безопасном режиме, кликните правой кнопкой мыши по названию «песочницы» и в контекстном меню нажмите на пункт «Запустить в песочнице». В списке пунктов запуска вы можете выбрать соответствующий пункт для запуска программы.

Вы можете запустить браузер, почтовый клиент, установленный по умолчанию, а также запустить любую программу отсюда или из меню «Пуск». Также вы можете запустить в безопасной среде Проводник, если нажмете на пункт «Запустить Windows Explorer».

После этого Проводник будет запущен в защищенной среде. Для завершения работы Проводника, в окне «Управление Sandboxie» нажмите правой кнопкой мыши по папке программы, а в контекстном меню выберите пункт «Завершить программу», или просто закройте Проводник обычным для программ способом, нажав для этого на красную кнопку.

Второй способ . Еще проще будет запустить программу в Sandboxie, просто нажав на папку или ярлык программы, а затем выбрать в контекстном меню пункт «Запустить в песочнице».

Если вы создали несколько «песочниц», то программа Sandboxie предложит вам выбрать для запуска программы нужную «песочницу». Выбираете изолированную среду, а потом нажимаете на кнопку «ОК».

После этого программа запускается в изолированной среде. При наведении курсора мыши на запущенную в изолированной среде программу, вокруг окна программы будет видна тонкая цветная граница.

Восстановление файлов в Sandboxie

Программа Sandboxie не позволяет файлам из программы запущенной в «песочнице» проникать в операционную систему без вашего разрешения. Все файлы созданные программой или загруженные из Интернета, по умолчанию будут удалены после закрытия изолированной среды.

Работая в программе Sandboxie можно создавать и сохранять файлы в обычных папках на своем компьютере. Эти файлы не будут видны, пока вы не дадите разрешения программе Sandboxie, перенести данные из изолированной среды в обычную среду.

После того, как вы скачали при помощи браузера, запущенного в изолированной среде, какие-нибудь файлы из интернета, эти файлы будут находиться в том месте, где у вас на компьютере сохраняются загрузки.

Но, вы не будете видеть эти файлы, пока они находятся в «песочнице». Вам нужно будет перенести эти файлы из изолированной среды в обычную среду.

В программе Sandboxie это называется «восстановление» файлов. Есть три режима восстановления файлов: «Немедленное восстановление», «Быстрое восстановление» и «Ручное восстановление».

Немедленное восстановление в Sandboxie

Это самый лучший способ восстановления, так как автоматически может вызвать функцию восстановления, как только файлы создаются. По умолчанию программа особенно пристально следит за папками «Загрузки», «Документы», «Избранное» и «Рабочий стол».

Вы можете добавить к этим папкам другие папки по своему усмотрению в настройках программы (нажать правой кнопкой мыши по папке изолированной среды => «Настройки песочницы» => «Восстановление»).

После того, как файл сохраняется на компьютер, программа Sandboxie сразу покажет окно «Немедленное восстановление». Вы можете нажать на кнопку «Восстановить», а если нажмете на кнопку «Перезапуск», то «Восстановить и исследовать» или «Восстановить и запустить».

Быстрое восстановление в Sandboxie

При быстром восстановлении файлы из изолированной среды переносятся в быстром ручном режиме. Вы можете настроить программу для того, чтобы восстанавливать файлы, сохраненные в «песочнице» при обращении к этому режиму.

Ручное восстановление в Sandboxie

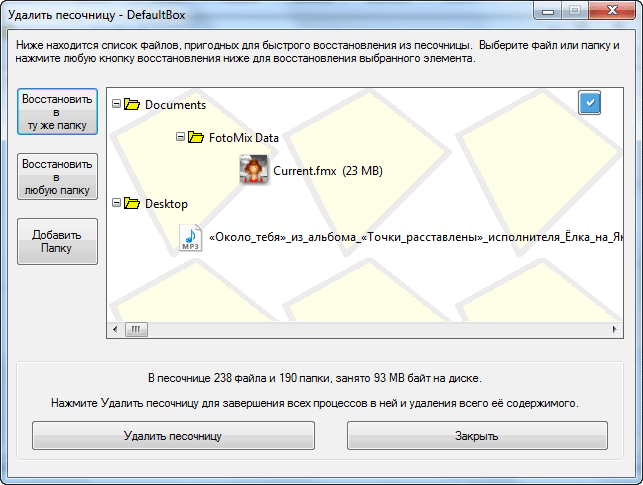

Если вы захотите очистить «песочницу», нажав правой кнопкой мыши на название «песочницы» и выбрав пункт контекстного меню «Удалить содержимое». После этого появляется окно «Удалить песочницу».

В этом окне вы можете файлы, находящиеся в изолированной среде, «Восстановить в ту же папку», «Восстановить в любую папку» или «Добавить папку». Если вы нажмете на кнопку «Удалить песочницу,» то завершаются все процессы в ней и удаляется все ее содержимое.

Использование программы Sandboxie позволяет добиться большей безопасности при использовании своего компьютера. Вы можете безопасно запускать некоторые программы в изолированной среде, безопасно выходить в интернет.

Средства для создания изолированной среды также имеют некоторые антивирусные программы, например, .

Выводы статьи

Программа Sandboxie запускает приложения в песочнице, тем самым не позволяя проникать в систему возможным опасным компонентам. Также с помощью этой программы можно тестировать новые программы, не устанавливая их на свой компьютер.

Экран Параметры виртуализации позволяет настроить основные и дополнительные параметры средства Песочница . После внесения изменений щелкните OK , чтобы сохранить настройки песочницы.

Примечание. Песочница доступна только в платных версиях программы Avast Antivirus.

Изменение визуальных настроек

Управление расширенными настройками

Следующие настройки определяют, как приложения должны виртуализироваться в вашей системе. Они предназначены для опытных пользователей.

Другие настройки песочницы

Воспользуйтесь вкладками, расположенными в левой части окна, чтобы управлять различными характеристиками поведения песочницы.

Хранилище файлов «песочницы»

Хранилище файлов «песочницы» - это файловое пространство, полностью изолированное от остальной системы и других песочниц.

При запуске приложения в песочнице все нужные файлы всегда копируются в хранилище данных песочницы, где при необходимости они могут изменяться, не затрагивая исходные файлы. Все новые файлы, созданные во время виртуализации, также сохраняются в хранилище файлов песочницы.

По умолчанию это хранилище создается на том же диске, что и исходный файл. При недостатке свободного места на предопределенном диске или проблемах с его производительностью можно выбрать другой диск в выпадающем меню или указать другое расположение.

Примечание. При закрытии приложения, запущенного в песочнице, все измененные и созданные файлы удаляются.

Веб-браузеры

Вы можете оптимизировать виртуализацию и настройки хранилища для браузеров, запущенных в песочнице.

Сохранять надежные загруженные файлы : сохранение на ПК файлов, загруженных во время просмотра веб-страниц в виртуализированном окне. Это применимо только к процессам загрузки, которые были определены как безопасные. При снятии этого флажка загруженные файлы будут удаляться при закрытии браузера, запущенного в песочнице.

Исключения : отмена удаления персонализированных данных веб-браузера при закрытии песочницы. Активируйте предпочитаемые параметры по отдельности или установите флажок Все настройки и компоненты , чтобы исключить все перечисленные компоненты, а также расширения и дополнения браузера.

Обслуживание : возможность управлять настройками хранилища.

- Установите флажок Кэшировать файлы веб-браузера , чтобы сохранять только виртуализированные файлы для браузеров, которые повышают их производительность в песочнице.

- Выберите удалить содержимое , чтобы удалить кэшированное содержимое, или установите флажок Автоматически очищать хранилище файлов «песочницы» и укажите, как часто следует удалять кэшированное содержимое.

Виртуализированные процессы

Экран Виртуализированные процессы может быть полезен, если нужно запускать сомнительные приложения в песочнице регулярно. Можно указать песочнице всегда выполнять виртуализацию определенного приложения или нескольких приложений, содержащихся в папке.

Чтобы добавить приложение, вручную введите его расположение в текстовое поле или щелкните кнопку Обзор и выберите файл (с расширением .exe ), а затем нажмите OK . Можно также щелкнуть значок приложения в Windows правой кнопкой мыши и выбрать в контекстном меню пункт Всегда запускать в песочнице .

Чтобы добавить папку, содержащую несколько приложений, выполните следующие действия.

- Щелкните стрелку вниз рядом с надписью Виртуализированные папки , чтобы развернуть этот раздел.

- Щелкните Обзор и отметьте флажком папку, которую нужно виртуализировать, после этого нажмите OK .

Чтобы добавить в список другой элемент, щелкните Добавить . Чтобы удалить элемент, щелкните нужную строку, а затем нажмите Удалить .

Расположение файлов и папок может содержать знаки подстановки: ? и *

- для запуска всех исполняемых файлов в песочнице введите в текстовое поле *.exe ;

- чтобы запускать в песочнице все файлы из папок с определенной отметкой на любом из ваших жестких дисков, добавьте в начало пути ?:\ (например, ?:\example\* ).

Примечание. Если программа Avast после сканирования отмечает файл как подозрительный, но вам нужно регулярно его использовать, рекомендуем добавить его в исключения, выбрав Настройки ▸ Общие ▸ Исключения , а затем добавив этот файл в список Виртуализированные процессы , чтобы он всегда автоматически запускался в песочнице.

Конфиденциальность

Вредоносные приложения, запущенные в песочнице, могут попытаться захватить важные данные, копированные в виртуальную среду. Чтобы предотвратить доступ вредоносного ПО к таким данным, для всего списка общих системных расположений по умолчанию установлено значение Блокировано . Выберите вариант Разрешено рядом с любым файлом или программой, к которым вы хотите иметь доступ во время виртуализации.

В разделе Места, заданные пользователем можно Добавить собственные расположения и выбрать для них один из тех же параметров: Блокировано или Разрешено . Введите вручную расположение папки в текстовое поле или щелкните Обзор OK .

Чтобы добавить в список другое расположение, щелкните Добавить . Чтобы удалить расположение, щелкните нужную строку, а затем нажмите Удалить .

Исключения

Все файлы, полученные во время сеанса использования песочницы, удаляются при закрытии работавшего в ней приложения. Если нужно сохранить определенные файлы, можно сохранить их в папку, указанную на экране Исключения . Рекомендуем соблюдать осторожность при сохранении файлов в исключенное расположение приложениями, работающими в песочнице. Если запущенное в песочнице приложение является вредоносным, сохранение файла в расположение на вашем ПК может быть опасным.

Чтобы исключить для папки действие песочницы, выполните следующие действия.

- Введите вручную расположение папки в текстовое поле или щелкните Обзор , отметьте флажком нужную папку, а затем нажмите OK .

- Запустите работающее в песочнице приложение еще раз, чтобы изменения вступили в силу.

Папка, которая указана в исключениях, может быть использована для постоянного сохранения файлов на вашем ПК приложениями, работающими в песочнице.

Чтобы добавить в список другую папку, щелкните Добавить . Чтобы удалить папку, щелкните нужную строку, а затем нажмите Удалить .

Примечание. Расположения папок могут содержать знаки подстановки: ? и * . Звездочка может замещать ноль и более символов, знак вопроса замещает только один символ. Например:

- чтобы исключить папку и ее подпапки, добавьте в конец имени папки \* , например C:\example\* ;

- чтобы исключить все папки, отмеченные определенным образом на любом из ваших жестких дисков, добавьте в начало пути ?:\ (например, ?:\example\* ).

Доступ к Интернету

Установите, какие приложения будут иметь доступ к Интернету при запуске в песочнице.

- Разрешить все : все приложения, запущенные в песочнице, получат разрешение на доступ к Интернету.

- Заблокировать все : все приложения, запущенные в песочнице, включая браузеры, будут лишены доступа к Интернету.

- Разрешить определенным приложениям

: определенные приложения, запущенные в песочнице, получат разрешение на доступ к Интернету.

- Установите флажок Веб-браузеры , чтобы разрешить доступ в Интернет всем браузерам, запущенным в песочнице.

- Чтобы разрешить доступ к Интернету из песочницы еще одному приложению, введите его расположение вручную в текстовое поле или нажмите Обзор , отметьте флажком нужную папку, а затем щелкните OK . Чтобы добавить в список другое приложение, щелкните Добавить . Чтобы удалить приложение, щелкните нужную строку, а затем нажмите Удалить .

Файл отчета

Укажите, будет ли песочница создавать отчеты о виртуализированных приложениях. При обращении в службу поддержки Avast для устранения неполадок ее представитель может попросить вас предоставить файл отчета.

Чтобы создавать автоматические отчеты о работе песочницы, выполните следующие действия.

- Установите флажок Создать файл отчета .

- Задайте следующие настройки.

- Тип файла : по умолчанию все отчеты создаются в формате XML .

- Порядок сортировки : выберите, как следует организовать активность песочницы: по времени или по категориям, перечисленным в списке .

- Удалять журналы : установите, через сколько дней следует удалять журналы.

- Нажмите OK .

Все компоненты в списке Действия, регистрируемые в отчете по умолчанию выбраны. Не рекомендуется изменять настройки, заданные по умолчанию. Делать это следует только по просьбе представителей службы поддержки Avast.

Файл отчета сохраняется в одном из следующих расположений.

- Windows 10, Windows 8.1, Windows 8, Windows 7 или Windows Vista : C:\ProgramData\Avast Software\Avast\report

- Windows XP : C:\Documents and Settings\All Users\Application Data\Avast Software\Avast\report

То мы решили кратенько затронуть эту тему.

По сути "песочница" представляет собой изолированную программную среду с жестко ограниченными ресурсами для выполнения в рамках этой среды программного кода (говоря просто, - запуска программ). В некотором роде "песочница" это такая себе урезанная , предназначенная для изоляции сомнительных процессов в целях безопасности.

Некоторая часть хороших антивирусов и фаерволлов (правда, как правило, в платном своём варианте) используют этот метод без Вашего ведома, некоторые позволяют управлять этим функционалом (т.к всё таки он создает излишнее ресурсопотребление), но так же существуют и программы, которые позволяют реализовывать подобный функционал.

Об одной из таковых мы сегодня и поговорим.

Sandboxie - обзор, настройка и загрузка

Как Вы поняли из заголовка и подзаголовка, мы будем вести речь о программе Sandboxie .

К сожалению, она условно-бесплатная, но тот же бесплатный период поможет Вам познакомится с этим типом инструментов поближе, что, возможно, в дальнейшем таки подтолкнет Вас к более подробному изучению , которая, в большинстве своём, существует в бесплатном виде и предоставляет больше возможностей.

Далее Вам предложат пройти краткий курс по работе с программой, точнее немного расскажут о том как оно работает. Пройдите все шесть этапов, желательно, внимательно читая написанное в предоставленной Вам инструкции.

Хотите знать и уметь, больше и сами?

Мы предлагаем Вам обучение по направлениям: компьютеры, программы, администрирование, сервера, сети, сайтостроение, SEO и другое. Узнайте подробности сейчас!

Если говорить кратко, то по сути, Вы можете запустить любую программу в рамках изолированной среды. В инструкции, если Вы её таки читали, достаточно хорошо приведена метафора на тему того, что по сути, песочница представляет собой кусок прозрачной бумаги, помещенной между программой и компьютером и удаление содержимого песочницы чем-то похоже на отбрасывание использованного листа бумаги и его содержимого, с, что логично, последующей заменой на новый.

Как настроить и использовать программу-песочницу

Теперь давайте попробуем понять как с этим работать. Для начала Вы можете попробовать запустить, скажем, браузер, в "песочнице". Чтобы это сделать, собственно, либо воспользуйтесь ярлыком, который появился у Вас на рабочем столе, либо используйте в главном окне программы, элементы меню: "DefaultBox - Запустить в песочнице - Запустить Web-браузер ", либо, если Вы хотите запустить браузер, который не установлен в системе как браузер по умолчанию, то используйте пункт "Запустить любую программу " и укажите путь к браузеру (или программе).

После этого, собственно, браузер будет запущен в "песочнице" и Вы увидите его процессы в окне Sandboxie . С этого момента всё происходящее происходит в, как уже неоднократно говорилось, изолированной среде и, допустим, вирус, использующий кеш браузера как элемент для проникновения в систему, собственно, не сможет толком ничего сделать, т.к по завершению работы с изолированной средой.. Вы можете её очистить, выкинув, как говорилось в метафоре, исписанный лист и перейдя к новому (при этом никак не трогая целостность компьютера как такового).

Для очистки содержимого песочницы (если оно Вам не нужно), в главном окне программе или в трее (это где часы и прочие иконки) используйте пункт "DefaultBox - Удалить содержимое ".

Внимание ! Удалится лишь та часть , что писалась и работала в изолированной среде, т.е, допустим, сам браузер, удалён с компьютера не будет, а вот перенесенная в него.. ммм.. условно говоря, копия процесса, созданный кеш, сохраненные данные (вроде скаченных/созданных файлов) и тп, будут удалены, если Вы их не сохраните.

Чтобы глубже понять принцип работы, попробуйте несколько раз позапускать браузер и другой софт в песочнице, скачивая различные файлы и удаляя/сохраняя содержимое по завершению работы с этой самой песочницей, а потом, допустим, запуская тот же браузер или программу уже непосредственно на компьютере. Поверьте, Вы поймете суть на практике лучше, чем её можно объяснить словами.

Кстати говоря, по нажатию на правую кнопку мышки на процессе в списке процессов окна Sandboxie Вы можете управлять доступом к разного рода ресурсам компьютера в в обход песочницы, выбрав пункт "Доступ к ресурсам ".

Грубо говоря, если Вы хотите рискнуть и дать, например, тому же Google Chrome, прямой доступ к какой-либо папке на компьютере, то Вы можете сделать это на соответствующей вкладке (Доступ к файлам - Прямой/полный доступ ) с использованием кнопки "Добавить ".

Логично, что песочница предназначена не только и не столько для работы с браузером и хождению по разного рода сомнительным сайтам, но и для запуска приложений, которые кажутся Вам подозрительными (особенно, например, на работе (где зачастую ), запускают сомнительные файлы из почты или флешек) и/или, не должны иметь доступа к основным ресурсам компьютера и/или оставлять там лишних следов.

Кстати говоря, последнее может быть хорошим элементом для защиты , т.е для запуска какого-либо приложения, данные которого, должны быть начисто изолированы и удалены по завершению работы.

Конечно данные из песочницы не обязательно удалять по завершению и работать с некоторыми программами только в изолированной среде (прогресс запоминается и существует возможность быстрого восстановления), но делать это или нет, - дело Ваше.

При попытке запуска некоторых программ Вы можете столкнуться с вышепоказанной проблемой. Не стоит её пугаться, достаточно, для начала, просто нажать в "ОК

", а, в дальнейшем, открыть настройки песочницы методом "DefaultBox - Настройки песочницы

" и на вкладке "Перенос файлов

" задать чуть больший размер для опции переноса файлов.

О других настройках мы сейчас говорить не будем, но, если они Вам интересны, то Вы легко можете разобраться с ними самостоятельно, благо всё на русском языке, предельно понятно и доступно.. Ну, а если возникнут вопросы, то Вы можете задать их в комментариях к этой записи.

На сим, пожалуй, можно переходить к послесловию.

Послесловие

Ах да, чуть не забыли, само собой, что песочница потребляет повышенное количество ресурсов машины, т.к откусывает (виртуализирует) часть мощностей, что, естественно, создаёт нагрузку, отличную от запуска напрямую. Но, логично, что безопасность и/или конфиденциальность может того стоит.

Кстати говоря, использование песочниц, chroot или виртуализации, частично относится к методологиии безантивирусной безопасности, которой мы .

На сим, пожалуй, всё. Как и всегда, если есть какие-то вопросы, мысли, дополнения и всё такое прочее, то добро пожаловать в комментарии к этой записи.