В этой статье мы разберем методику использования функционала File Server Resource Manager (FSRM) на файловом сервере Windows Server 2012 R2 для детектировании и блокировки работы вирусов-шифровальщиков (троянов-энкодеров, Ransomware или CryptoLocker). В частности, разберемся, как установить службу FSRM, настроить детектирование определенных типов файлов и, в случае детектирования таких файлов, заблокировать доступ пользователя к каталогу на файловом сервере.

Детектирование шифровальщиков с помощью FSRM

Если компонент File Server Resource Manager еще не установлен на сервере, его можно установить с помощью графической консоли Server Manager или из командной строки PowerShell:

Install-WindowsFeature FS-Resource-Manager -IncludeManagementTools

Проверим, что роль установилась:

Get-WindowsFeature -Name FS-Resource-Manager

После установки компонента сервер нужно перезагрузить.

После установки компонента сервер нужно перезагрузить.

Настройка SMTP параметров FSRM для отправки email уведомлений

Следующий этап — конфигурация SMTP параметров службы FSRM, благодаря которым администратор может настроить отправку email уведомлений на свой ящик. Для этого запустите консоль fsrm. msc , щелкните ПКМ по корню консоли File Server Resource Manager и выберите пункт Configure Options .

Укажите адрес SMTP сервера, почтовый ящик администратора и имя отправителя.

Проверить корректность настройки SMTP сервера можно, отправив тестовое письмо с помощью кнопки Send Test E-mail .

Настроить параметры SMTP службы FSRM также можно выполнить с помощью Powershell:

Set-FsrmSetting -AdminEmailAddress "[email protected]" –smtpserver smtp.adatum.com –FromEmailAddress "[email protected]"

Создание группы расширений файлов, создаваемых шифровальщиками

Следующий шаг – создать группу файлов, в которой будут содержаться известные расширения и имена файлов, которые создают шифровальщики в процессе работы.

Этот список можно задать из консоли FSRM. Для этого разверните раздел File Screening Management -> File Groups и в меню выберите Create File Group .

Нужно указать имя группы (к примеру, Crypto-files

) и внести все известные расширения в список с помощью поля Files to include

.

Нужно указать имя группы (к примеру, Crypto-files

) и внести все известные расширения в список с помощью поля Files to include

.

Список известных расширений файлов, создаваемых шифровальщиками довольно большой, поэтому намного проще создать его с помощью PowerShell.

Список известных расширений файлов, создаваемых шифровальщиками довольно большой, поэтому намного проще создать его с помощью PowerShell.

В Windows Server 2012 создать группу файлов с помощью PowerShell можно так:

New-FsrmFileGroup -Name "Crypto-files" –IncludePattern @("_Locky_recover_instructions.txt","DECRYPT_INSTRUCTIONS.TXT", "DECRYPT_INSTRUCTION.TXT", "HELP_DECRYPT.TXT", "HELP_DECRYPT.HTML", "DecryptAllFiles.txt", "enc_files.txt", "HowDecrypt.txt", "How_Decrypt.txt", "How_Decrypt.html", "HELP_RESTORE_FILES.txt", "restore_files*.txt", "restore_files.txt", "RECOVERY_KEY.TXT", "how to decrypt aes files.lnk", "HELP_DECRYPT.PNG", "HELP_DECRYPT.lnk", "DecryptAllFiles*.txt", "Decrypt.exe", "AllFilesAreLocked*.bmp", "MESSAGE.txt","*.locky","*.ezz", "*.ecc", "*.exx", "*.7z.encrypted", "*.ctbl", "*.encrypted", "*.aaa", "*.xtbl", "*.abc", "*.JUST", "*.EnCiPhErEd", "*.cryptolocker","*.micro","*.vvv")

В Windows Server 2008 R2 придется воспользоваться утилитой filescrn.exe:

filescrn.exe filegroup add /filegroup:"Crypto-files" /members:"DECRYPT_INSTRUCTIONS.TXT|DECRYPT_INSTRUCTION.TXT| DecryptAllFiles.txt|enc_files.txt|HowDecrypt.txt|How_Decrypt.txt| How_Decrypt.html|HELP_TO_DECRYPT_YOUR_FILES.txt|HELP_RESTORE_FILES.txt| HELP_TO_SAVE_FILES.txt|restore_files*.txt| restore_files.txt|RECOVERY_KEY.TXT|HELP_DECRYPT.PNG|HELP_DECRYPT.lnk| DecryptAllFiles*.txt|Decrypt.exe|ATTENTION!!!.txt|AllFilesAreLocked*.bmp| MESSAGE.txt|*.locky|*.ezz|*.ecc|*.exx|*.7z.encrypted|*.ctbl| *.encrypted|*.aaa|*.xtbl|*.EnCiPhErEd|*.cryptolocker|*.micro|*.vvv| *.ecc|*.ezz|*.exx|*.zzz|*.xyz|*.aaa|*.abc|*.ccc|*.vvv|*.xxx| *.ttt|*.micro|*.encrypted|*.locked|*.crypto|*_crypt|*.crinf| *.r5a|*.XRNT|*.XTBL|*.crypt|*.R16M01D05|*.pzdc|*.good| *.LOL!|*.OMG!|*.RDM|*.RRK|*.encryptedRSA|*.crjoker| *.LeChiffre|*.keybtc@inbox_com|*.0x0|*.bleep|*.1999| *.vault|*.HA3|*.toxcrypt|*.magic|*.SUPERCRYPT|*.CTBL|*.CTB2|*.locky"

Совет . Список известных расширений файлов различных шифровальщиков можно составить самостоятельно, или воспользоваться готовыми периодически обновляемым списками, ведущимися энтузиастами:

https://www.bleib-virenfrei.de/ransomware/

https://fsrm.experiant.ca/api/v1/combined

Во втором случае актуальный список расширений файлов для FSRM можно грузить прямо с веб сервера с помощью

new-FsrmFileGroup -name "Anti-Ransomware File Groups" -IncludePattern @((Invoke-WebRequest -Uri "https://fsrm.experiant.ca/api/v1/combined").content | convertfrom-json | % {$_.filters})

Либо воспользоваться готовым файлом: . Данный файл можно сохранить на диск и обновить с его помощью созданную группу файлов FSRM:

$ext_list = Get-Content .\crypto_extensions.txt

Set-FsrmFileGroup -Name "Crypto-files" -IncludePattern ($ext_list)

Настройка File Screen Templates

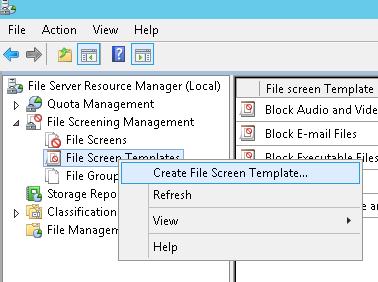

Создадим новый шаблон File Screen Template, в котором определяются действия, которые FSRM должен выполнить при обнаружении указанных файлов. Для этого в консоли FSRM перейдите в раздел File Screen Management -> File Screen Templates . Создадим новый шаблон Create File Screen Template .

На вкладке настроек укажем имя шаблона “Block_crypto_files

”, тип скрининга – Active screening

(запрещается создавать указанные типы файлов) и в списке групп файлов выбрать Crypto-Files.

На вкладке настроек укажем имя шаблона “Block_crypto_files

”, тип скрининга – Active screening

(запрещается создавать указанные типы файлов) и в списке групп файлов выбрать Crypto-Files.

На вкладке E-mail Message

включим отправку почтовых уведомлений, настроив текст оповещения по-своему вкусу.

На вкладке E-mail Message

включим отправку почтовых уведомлений, настроив текст оповещения по-своему вкусу.

На вкладке Event

Log

включим запись события в системный журнал. С указанием записывать только имя пользователя:

На вкладке Event

Log

включим запись события в системный журнал. С указанием записывать только имя пользователя:

На вкладке Command можно указать действие, которое нужно выполнить при обнаружении такого типа файла. Об этом чуть ниже.

Сохраните изменения. В списке шаблонов должен появится еще один.

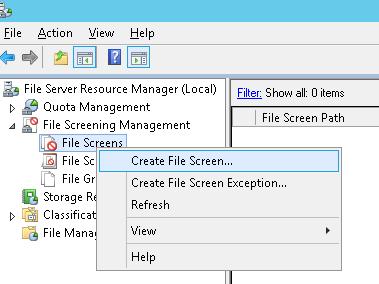

Применение шаблона File Screen к диску или папке

Осталось назначить созданный шаблон к диску или сетевой папке на сервере. В консоли FSRM создадим новое правило .

В поле File screen path нужно указать локальный диск или путь к каталогу, для которого мы хотим включить систему защиты от шифровальщика, а в списке шаблонов выбрать созданный ранее шаблон Block_crypto_files.

В поле File screen path нужно указать локальный диск или путь к каталогу, для которого мы хотим включить систему защиты от шифровальщика, а в списке шаблонов выбрать созданный ранее шаблон Block_crypto_files.

Автоматическая блокировка доступа пользователя, зараженного шифровальщиком

Осталось настроить действие, которое FSRM будет выполнять при обнаружении файлов, созданных шифровальщиками. Мы воспользуемся готовым скриптом: Protect your File Server against Ransomware by using FSRM and Powershell (https://gallery.technet.microsoft.com/scriptcenter/Protect-your-File-Server-f3722fce). Что делает этот скрипт? При попытке записать «запрещенный» тип файла в сетевой каталог, FSRM запускает данный скрипт, который анализирует журнал событий и на уровне шары запрещает запись пользователю, из-под осуществлялась попытка записать запрещенный тип файла. Таким образом, мы заблокируем доступ зараженного пользователя к сетевой папке.

Скачайте указанный скрипт и распакуйте его в корень каталога C:\ на файловом сервере. В эту же папку скопируйте утилиту (нужна для изменения разрешений на сетевой каталог). В каталоге должны оказаться следующие файлы:

- StartRansomwareBlockSmb.cmd

- subinacl.exe

Примечание . В PS скрипте пришлось изменить строки:

$SubinaclCmd = "C:\subinacl /verbose=1 /share \\127.0.0.1\" + "$SharePart" + " /deny=" + "$BadUser"

if ($Rule -match "Crypto-Files")

Осталось в настройках шаблона “Block crypto files” на вкладке Command указать, что должна запуститься командная строка с аргументом StartRansomwareBlockSmb.cmd:

Run this command or script : c:\windows\system32\cmd.exe

Command arguments : /c “c:\StartRansomwareBlockSmb.cmd”

Команда должна выполняться с правами локальной системы (Local

System

).

Тестирование защиты FSRM

Протестируем, как работает защита FSRM от шифровальщиков. Для чего в защищаемом каталоге создадим файл с произвольным расширением, и попробуем изменить его на запрещенное.locky.

Event ID: 8215

Source: SRMSVC

Скрипт RansomwareBlockSmb.ps1на основании данных из события запретит текущему пользователю доступ к данному каталогу, выставив в разрешениях на шару персональный deny:

Защита работает! В корне диска в логе можно посмотреть каталог и пользователя, из-под которого пытался запустится шифровальщик.

Защита работает! В корне диска в логе можно посмотреть каталог и пользователя, из-под которого пытался запустится шифровальщик.

Если нужно обеспечить еще более высокий уровень зашиты, можно перейти от черного списка файлов к белому, когда на файловом сервере можно сохранять только файлы разрешенных типов.

Итак, мы рассмотрели, как с помощью FSRM автоматически блокировать доступ к сетевым каталогам пользователям, компьютеры которых заражены вирусом-шифровальщиком. Естественно, использование FSRM в таком режиме не может дать 100% гарантию защиты файлов на серверах от этого класса вирусов, но как один из эшелонов защиты, методика вполне себе пригодна. В следующих статьях мы рассмотрим еще несколько вариантов противодействия вирусам-шифровальщикам.

Данная статья подготовлена в связи в хакерской атакой массового характера в мировом масштабе, которая может коснуться и вас. Последствия становятся действительно серьезными. Ниже вы найдете краткое описание проблемы и описание основных мер, которые необходимо предпринять для защиты от вируса-шифровальщика семейства WannaCry.

Вирус-шифровальщик WannaCry использует уязвимость Microsoft Windows MS17-010

, чтобы выполнить вредоносный код и запустить программу-шифровальщик на уязвимых ПК, затем вирус предлагает заплатить злоумышленникам порядка 300$, чтобы осуществить расшифровку данных. Вирус широко распространился в мировых масштабах, получив активное освещение в СМИ – Фонтанка.ру , Газета.ру , РБК .

Данной уязвимости подвержены ПК с установленными ОС Windows начиная с XP и до Windows 10 и Server 2016, официальную информацию об уязвимости от Microsoft вы можете прочитать и .

Эта уязвимость относится к классу Remote code execution , что означает, что заражение может быть произведено с уже зараженного ПК через сеть с низким уровнем безопасности без сегментирования МЭ - локальные сети, публичные сети, гостевые сети, а также путем запуска вредоноса полученного по почте или в виде ссылки.

Меры безопасности

Какие меры необходимо выделить как эффективные, для борьбы с данным вирусом:

- Убедитесь, что у вас установлены актуальные обновления Microsoft Windows, которые убирают уязвимость MS17-010. Найти ссылки на обновления вы можете , а также обратите внимание, что в связи с беспрецедентной серьезностью данной уязвимости - 13-го мая были выпущены обновления для неподдерживаемых ОС (windowsXP, 2003 server, 2008 server) их вы можете скачать .

- Используя решения по обеспечению сетевой безопасности класса IPS, убедитесь, что у вас установлены обновления, включающие выявление и компенсацию сетевой уязвимости. В базе знаний Check Point данная уязвимость описана , она входит в обновление IPS от 14 марта 2017 года Microsoft Windows SMB Remote Code Execution (MS17-010: CVE-2017-0143). Также рекомендуем настроить проверку внутреннего трафика ключевых сетевых сегментов с помощью IPS, хотя бы на короткое время, пока вероятность заражения не снизится.

- В связи с вероятностью изменения кода вируса, рекомендуем активировать системы AntiBot&Antivirus и эмуляции запуска файлов, приходящих из внешних источников по почте или сети интернет. Если вы являетесь пользователями шлюзов безопасности Check Point, то данной системой является Threat Emulation. Специально для компаний, не имеющих данной подписки, мы предлагаем быстро оформить её в триальный период 30 дней. Для того чтобы запросить ключ активирующий полнофункциональную подписку для вашего шлюза Check Point - напишите на почту [email protected] Подробнее про системы эмуляции файлов вы можете прочитать , и .

Еще больше рекомендаций и пример отчета о блокировке работы шифровальщика wannacry .

Уважаемые коллеги, основываясь на опыте работы с предыдущими массированными атаками, такими как Heart Bleed, уязвимость Microsoft Windows MS17-010 будет активно эксплуатировать на протяжении ближайших 30-40 дней, не откладывайте меры противодействия! На всякий случай, проверьте работу вашей BackUp системы.

Риск действительно большой!

UPD. В четверг, 18 мая, в 10.00 по Московскому времени, мы приглашаем вас на вебинар о вымогательском программном обеспечении и способах защиты.

Вебинар проводит компания TS Solution и Сергей Невструев, Check Point Threat Prevention Sales Manager Eastern Europe.

Мы затронем следующие вопросы:

- Атака #WannaCry

- Масштаб и текущее состояние

- Особенности

- Факторы массовости

Как быть на шаг впереди и спать спокойно

- IPS + AM

- SandBlast: Threat Emulation и Threat Extraction

- SandBlast Agent: Anti-Ransomware

- SandBlast Agent: Forensics

- SandBlast Agent: Anti-Bot

Новая вредоносная программа-вымогатель WannaCry (имеет также ряд других названий — WannaCry Decryptor, WannaCrypt, WCry и WanaCrypt0r 2.0), заявила о себе миру 12 мая 2017 года, когда файлы на компьютерах в нескольких учреждениях здравоохранения в Великобритании оказались зашифрованы. Как вскоре выяснилось, в подобной ситуации оказались компании в десятках стран, а больше всех пострадали Россия, Украина, Индия, Тайвань. По данным «Лаборатории Касперского», только в первый день атаки вирус был обнаружен в 74 странах.

Чем опасен WannaCry? Вирус шифрует файлы различных типов (получая расширение.WCRY, файлы становятся полностью нечитаемыми) и затем требует выкуп в размере 600 долл. за расшифровку. Чтобы ускорить процедуру перевода денег, пользователя запугивают тем, что через три дня сумма выкупа увеличится, а через семь дней файлы вообще невозможно будет расшифровать .

Угрозе заразиться вирусом-шифровальщиком WannaCry подвержены компьютеры на базе операционных систем Windows. Если вы используете лицензионные версии Windows и регулярно выполняете обновление системы, то можете не переживать, что вирус проникнет в вашу систему именно этим путем.

Пользователям MacOS, ChromeOS и Linux, а также мобильных операционных систем iOS и Android атак WannaCry вообще не стоит бояться.

Что делать, если вы стали жертвой WannaCry?

Британское Национальное агентство по борьбе с преступностью (NCA) рекомендует малому бизнесу, который стал жертвой вымогателей и обеспокоен распространением вируса по сети, предпринять следующие действия:

- Немедленно изолируйте компьютер, ноутбук или планшет от корпоративной / внутренней сети. Отключите Wi-Fi.

- Поменяйте драйвера.

- Не подключаясь к сети Wi-Fi, напрямую подключите компьютер к интернету.

- Обновите операционную систему и все остальное ПО.

- Обновите и запустите антивирусник.

- Повторно подключитесь к сети.

- Осуществите мониторинг сетевого трафика и / или запустите сканирование на вирусы, чтобы удостовериться в том, что шифровальщик исчез.

Важно!

Файлы, зашифрованные вирусом WannaCry, не могут быть расшифрованы никем, кроме злоумышленников. Поэтому не тратьте время и деньги на тех «ИТ-гениев», которые обещают вас избавить от этой головной боли.

Стоит ли платить деньги злоумышленникам?

Первые вопросы, которые задают пользователи, столкнувшиеся с новым вирусом-шифровальщиком WannaCry, — как восстановить файлы и как удалить вирус . Не находя бесплатных и эффективных способов решения, они стоят перед выбором — платить деньги вымогателю или нет? Поскольку часто пользователям есть что терять (в компьютере хранятся личные документы и фотоархивы), желание решить проблему с помощью денег действительно возникает.

Но NCA настойчиво призывает не платить деньги . Если же вы все-таки решитесь это сделать, то имейте в виду следующее:

- Во-первых, нет никакой гарантии, что вы получите доступ к своим данным.

- Во-вторых, ваш компьютер и после оплаты по-прежнему может оставаться зараженным вирусом.

- В-третьих, вы скорее всего просто подарите свои деньги киберпреступникам.

Как защититься от WannaCry?

Какие действия предпринять, чтобы предотвратить заражение вирусом, объясняет Вячеслав Белашов, руководитель отдела внедрения систем защиты информации СКБ Контур:

Особенность вируса WannaCry заключается в том, что он может проникнуть в систему без участия человека в отличие от других вирусов-шифровальщиков. Ранее для действия вируса требовалось, чтобы пользователь проявил невнимательность — перешел по сомнительной ссылке из письма, которое на самом деле ему не предназначалось, либо скачал вредоносное вложение. В случае с WannaCry эксплуатируется уязвимость, имеющаяся непосредственно в самой операционной системе. Поэтому в первую очередь в группе риска оказались компьютеры на базе Windows, на которых не устанавливались обновления от 14 марта 2017 года. Достаточно одной зараженной рабочей станции из состава локальной сети, чтобы вирус распространился на остальные с имеющейся уязвимостью.

У пострадавших от вируса пользователей закономерен один главный вопрос — как расшифровать свою информацию? К сожалению, пока гарантированного решения нет и вряд ли предвидится. Даже после оплаты указанной суммы проблема не решается. К тому же ситуация может усугубиться тем, что человек в надежде восстановить свои данные рискует использовать якобы «бесплатные» дешифровщики, которые в действительности тоже являются вредоносными файлами. Поэтому главный совет, который можно дать, — это быть внимательными и сделать все возможное, чтобы избежать подобной ситуации.

Что именно можно и необходимо предпринять на данный момент:

1. Установить последние обновления.

Это касается не только операционных систем, но и средств антивирусной защиты. Информацию по обновлению Windows можно узнать .

2. Сделать резервные копии важной информации.

3. Быть внимательными при работе с почтой и сетью интернет.

Необходимо обращать внимание на входящие письма с сомнительными ссылками и вложениями. Для работы с сетью Интернет рекомендуется использовать плагины, которые позволяют избавиться от ненужной рекламы и ссылок на потенциально вредоносные источники.

Первое место в конкурсе занял Антон Севостьянов с актуальным руководством по защите от шифровальщиков. Антон работает системным администратором и обучает пользователей информационным технологиям. Больше видеоуроков можно найти на его сайте .

Сегодня

стали популярным инструментом киберпреступников. С их помощью злоумышленники вымогают деньги у компаний и обычных пользователей. За разблокировку личных файлов пользователи могут отдать десятки тысяч рублей, а

владельцы бизнеса

- миллионы (например, если заблокированной окажется база 1С).

В руководстве я предлагаю несколько способов защиты от шифровальщиков, которые помогут максимально обезопасить ваши данные.

Антивирусная защита

Среди всех средств защиты на первом месте стоит антивирус (я пользуюсь ). Вирусные базы данных автоматически обновляются несколько раз в день без участия пользователя, но нужно следить и за актуальностью самой программы. Помимо обновления антивирусных баз разработчики регулярно добавляют в свои продукты современные средства защиты от вирусов.

Одним из таких средств является облачный сервис ESET LiveGrid®, который может блокировать вирус раньше, чем он будет занесен в антивирусную базу. Система ESET «на лету» анализирует информацию о подозрительной программе и определяет ее репутацию. В случае возникновения подозрений на вирус все процессы программы будут заблокированы.

Проверить, включена ли функция ESET LiveGrid® можно следующим образом: ESET NOD32 - Дополнительные настройки - Служебные программы - ESET LiveGrid® - Включить систему репутации ESET LiveGrid®.

Оценить эффективность ESET LiveGrid® можно на сайте , предназначенном для тестирования работы любых антивирусных продуктов. Переходим по ссылке Security Features Check (Проверка функций защиты) - Feature Settings Check for Desktop Solutions (Проверка функций защиты для персональных компьютеров) или Feature Settings Check for Android based Solutions (Проверка функций защиты для устройств на Android) - Test if your cloud protection is enabled (Проверить, включена ли у вас облачная защита). Далее нам предлагается скачать тестовый файл, и, если антивирус среагировал на него, - защита активна, если нет - нужно разбираться, в чем дело.

Обновление операционной системы и программных продуктов

Злоумышленники часто используют известные уязвимости в программном обеспечении в надежде на то, что пользователи еще не успели установить последние обновления. В первую очередь это касается операционной системы Windows, поэтому следует проверить и, при необходимости, активировать автоматические обновления ОС (Пуск - Панель управления - Центр обновления Windows - Настройка параметров - Выбираем способ загрузки и установки обновлений).

Отключение службы шифрования

В Windows предусмотрена специальная служба шифрования данных; если не пользуетесь ей регулярно, лучше ее отключить - некоторые модификации шифровальщиков могут использовать эту функцию в своих целях. Для отключения службы шифрования нужно выполнить следующие действия: Пуск - Панель управления - Администрирование - Службы - Шифрованная файловая система (EFS) и перезагрузить систему.

Обратите внимание, что если вы применяли шифрование для защиты каких-либо файлов или папок, то следует снять галочки в соответствующих чекбоксах (ПКМ - Свойства - Атрибуты - Дополнительно - Шифровать содержимое для защиты данных). Иначе после отключения службы шифрования, вы не сможете получить доступ к этим файлам. Узнать, какие файлы были зашифрованы, очень просто - они будут выделены зеленым цветом.

Ограниченное использование программ

Для повышения уровня безопасности можно заблокировать запуск любых программ, которые не соответствуют заданным нами требованиям. По умолчанию такие настройки установлены только для папок Windows и Program Files.

Настроить локальную групповую политику можно так: Выполнить - gpedit - Конфигурация компьютера - Конфигурация Windows - Параметры безопасности - Политики ограниченного использования программ - ПКМ - Создать политику ограниченного использования программ.

Давайте создадим правило, запрещающее запуск программ из каких-либо мест за исключением разрешенных (Дополнительные правила - ПКМ - Создать правило для пути - Путь: *, т.е. любой путь - Уровень безопасности: Запрещено).

В окне «Назначенные типы файлов» указаны расширения, которые будут блокироваться при попытке запуска. Советую добавить сюда расширение.js - java script и удалить.ink, чтобы можно было запускать программы с помощью ярлыков.

На эффективную настройку может уйти определенное время, но результат определенно этого стоит.

Использование учетной записи обычного пользователя

Работать с учетной записи администратора не рекомендуется даже продвинутым пользователям. Ограничение прав учетной записи позволит минимизировать урон при случайном заражении (Включить учетную запись администратора - Задать пароль - Лишить текущего пользователя административных прав - Добавить в группу пользователи).

Для выполнения действий с правами администратора в Windows предусмотрен специальный инструмент - «Контроль учетных записей», который запросит пароль для выполнения той или иной операции. Проверить настройки можно здесь: Пуск - Панель управления - Учетные записи пользователей - Изменение параметров контроля учетных записей - По умолчанию - Уведомлять только при попытках внести изменения в компьютер.

Контрольные точки восстановления системы

Иногда вирусам все равно удается преодолеть все уровни защиты. В этом случае у вас должна быть возможность откатиться на раннее состояние системы. Настроить автоматическое создание контрольных точек можно так: Мой компьютер - ПКМ - Свойства - Защита системы - Параметры защиты.

По умолчанию при установке операционной системы защита включена только для системного диска, однако шифровальщик затронет содержимое всех разделов на вашем ПК. Для восстановления файлов стандартными средствами или программой Shadow Explorer следует включить защиту для всех дисков. Контрольные точки займут некоторый объем памяти, однако они могут спасти ваши данные в случае заражения.

Резервное копирование

Я настоятельно рекомендую регулярно делать самой важной информации. Эта мера поможет не только защититься от вирусов, но послужит страховкой на случай выхода жесткого диска из строя. Обязательно делайте копии данных и сохраняйте их на внешних носителях или в облачных хранилищах.

Надеюсь, руководство будет для вас полезным и поможет защитить личне данные (и деньги!) от злоумышленников.

Севостьянов Антон

победитель конкурса