В этой статье мы расмотрим расшифровка WPA2-PSK трафика с использованием wireshark. Это будет полезно при изучении различный протоколов шифрования которые используются в беспроводных сетях. Ниже представлена топология иследуемой сети.

До того как мы начнем захват пакетов мы должны знать канал на котором работает наша точка доступа. Так как моя точка доступа WLC 4400, я могу получить эту информацию из панели управления. В противном случае вы можете использовать приложение InSSIDer и увидеть какой канал использует ваша точка доступа и ее SSID. Я использую 5GHz & поэтому привожу 802.11a итоговую информацию ниже (Если вы хотите аналзировать 2.4GHz, тогда вы должны использовать команды для протокола 802.11b)

AP Name SubBand RadioMAC Status Channel PwLvl SlotId -- -- -- -- -- -- -- -- -- -- -- -- -- - -- -- -- -- -- -- -- -- -- -- -- -- -- -- -- -- - -- -- -- -- -- -- LAP1 - 64 : a0 : e7 : af : 47 : 40 ENABLED 36 1 1 |

Дальше нам остается просто захватить пакеты в нашей беспроводной сети на канале CH 36 так как моя точка доступа работает именно на нем . Я использую BackTrack с USB адаптером чтобы произвести зхват пакетов, ниже на видео вы увидите подробности.

Это достаточно просто, Вам всего лишь нужно изменить несколько строчек кода в конфигурации USB адаптера и включить monitor interface для wireshark.

< strong > root @ bt < / strong > : ~ # ifconfig < strong > root @ bt < / strong > : ~ # ifconfig wlan2 up < strong > root @ bt < / strong > : ~ # ifconfig eth0 Link encap : Ethernet HWaddr 00 : 21 : 9b : 62 : d0 : 4a UP BROADCAST MULTICAST MTU : 1500 Metric : 1 RX packets : 0 errors : 0 dropped : 0 overruns : 0 frame : 0 TX packets : 0 errors : 0 dropped : 0 overruns : 0 carrier : 0 collisions : 0 txqueuelen : 1000 RX bytes : 0 (0.0 B ) TX bytes : 0 (0.0 B ) Interrupt : 21 Memory : fe9e0000 - fea00000 lo Link encap : Local Loopback inet addr : 127.0.0.1 Mask : 255.0.0.0 inet6 addr : :: 1 / 128 Scope : Host UP LOOPBACK RUNNING MTU : 16436 Metric : 1 RX packets : 66 errors : 0 dropped : 0 overruns : 0 frame : 0 TX packets : 66 errors : 0 dropped : 0 overruns : 0 carrier : 0 collisions : 0 txqueuelen : 0 RX bytes : 4665 (4.6 KB ) TX bytes : 4665 (4.6 KB ) wlan2 Link encap : Ethernet HWaddr 00 : 20 : a6 : ca : 6b : b4 UP BROADCAST MULTICAST MTU : 1500 Metric : 1 RX packets : 0 errors : 0 dropped : 0 overruns : 0 frame : 0 TX packets : 0 errors : 0 dropped : 0 overruns : 0 carrier : 0 collisions : 0 txqueuelen : 1000 RX bytes : 0 (0.0 B ) TX bytes : 0 (0.0 B ) < strong > root @ bt < / strong > : ~ # iwconfig wlan2 channel 36 root @ bt : ~ # iwconfig wlan2 IEEE 802.11abgn ESSID : off / any Mode : Managed Frequency : 5.18 GHz Access Point : Not - Associated Tx - Power = 20 dBm Retry long limit : 7 RTS thr : off Fragment thr : off Encryption key : off Power Management : off lo no wireless extensions . eth0 no wireless extensions . < strong > root @ bt < / strong > : ~ # airmon-ng start wlan2 Found 1 processes that could cause trouble . If airodump - ng , aireplay - ng or airtun - ng stops working after a short period of time , you may want to kill (some of ) them ! PID Name 1158 dhclient3 Interface Chipset Driver wlan2 Atheros AR9170 carl9170 - [ phy2 ] (monitor mode enabled on mon0 ) |

После того как вы проделали вышеописаные операции вы можете открыть wireshark приложение и выбрать интерфейс “mon0” для захвата пакетов.

Здесь можете найти архив пакетов которые собрал мой адаптер ( Вы можете открыть файл с помощью wireshark и проверить его сами. Если вы проанализируете этот файл вы можете увидеть “4-way handshake(EAPOL-Messages 1 to 4)” сообщения были отправлены после того как Open Authentication фаза была завершена (Auth Request, Auth Response, Association Request, Association Response). После того как 4 way handshake завершена, оба клиент и точка доступа начинают использовать зашифрованую передачу пакетов. С этого момента вся информация которая передается в вашей беспроводной сети зашифрована с использованием алгоритмов CCMP/AES.

Как вы можете видеть на рисунке ниже — все дата-фреймы зашифрованы и вы не можете видеть трафик открытом виде. Я взял для примера фрейм номер 103.

До того как мы перейдем к расшифровке этих фреймов, очень важно понять что вы имеете правильно захваченый “4-way handshake messages” в вашем снифере который мы будем расшифровывать используя wireshark. Если вы не смогли захватить M1-M4 сообщение успешно, wireshark не сможет получить все ключи для расшифровки наших данных. Ниже я привожу пример где фреймы не были захвачены корректно в процессе «4-way handshake» (Это произошло когда я использовал тот же USB adapter с Fluke WiFi Analyzer)

Далее идем в “Edit -> Preferences -> Protocol -> IEEE 802.11” сдесь необходимо выбрать “Enable Decryption”. Затем нажимаем на “Decryption Keys” раздел и добавляем ваш PSK кликом на “New“. Вы должны выбрать тип ключа “wpa-pwd” после чего добавляем ваш PSK в виде текста.

SSIDLength , 4096 , 256 )Это 256bit PSK который был введен выше:

Я использовал простой текстовый пароль который вы видите ниже. Вы можете также использовать простой пароль (без имени вашей SSID). В случае с wireshark всегда пытается использовать последний SSID, это всегда хорошая практика — использовать

В моей конфигурации я использовал PSK “Cisco123Cisco123” в моей спецификации SSID как “TEST1“. В этом документе вы найдете больше деталей относительно этих установок .

После этого нажимаем “Apply”

Как вы видите внизу, сейчас вы можете видеть трафик внутри дата-фреймов. Здесь изображен тот же фрейм (103) который вы видели раньше в зашифрованом формате, но сейчас wireshark способен его расшифровать.

Сейчас если мы посмотрим дальше мы можем видеть клиент который получает IP адерс по DHCP (DORA–Discover,Offer,Request,ACK) затем регистрируем CME (SKINNYprotocol) затем устанавливает голосовой вызов (RTP). Сейчас мы можем проанализировать эти пакеты детально

Этот трюк может быть полезным для вас, когда вы анализируете безопасность ваших PSK сетей.

[Всего голосов: 16 Средний: 2.9/5]

Last updated by at Октябрь 9, 2016 .

TKIP и AES — это два альтернативных типа шифрования, которые применяются в режимах безопасности WPA и WPA2. В настройках безопасности беспроводной сети в роутерах и точках доступа можно выбирать один из трёх вариантов шифрования:

- TKIP;

- TKIP+AES.

При выборе последнего (комбинированного) варианта клиенты смогут подключаться к точке доступа, используя любой из двух алгоритмов.

TKIP или AES? Что лучше?

Ответ: для современных устройств, однозначно больше подходит алгоритм AES.

Используйте TKIP только в том случае, если при выборе первого у вас возникают проблемы (такое иногда бывает, что при использовании шифрования AES связь с точкой доступа обрывается или не устанавливается вообще. Обычно, это называют несовместимостью оборудования).

В чём разница

AES — это современный и более безопасный алгоритм. Он совместим со стандартом 802.11n и обеспечивает высокую скорость передачи данных.

TKIP является устаревшим. Он обладает более низким уровнем безопасности и поддерживает скорость передачи данных вплоть до 54 МБит/сек.

Как перейти с TKIP на AES

Случай 1. Точка доступа работает в режиме TKIP+AES

В этом случае вам достаточно изменить тип шифрования на клиентских устройствах. Проще всего это сделать, удалив профиль сети и подключившись к ней заново.

Случай 2. Точка доступа использует только TKIP

В этом случае:

1. Сперва зайдите на веб-интерфейс точки доступа (или роутера соответственно). Смените шифрование на AES и сохраните настройки (подробнее читайте ниже).

2. Измените шифрование на клиентских устройствах (подробнее — в следующем параграфе). И опять же, проще забыть сеть и подключиться к ней заново, введя ключ безопасности.

Включение AES-шифрования на роутере

На примере D-Link

Зайдите в раздел Wireless Setup .

Нажмите кнопку Manual Wireless Connection Setup .

Установите режим безопасности WPA2-PSK .

Найдите пункт Cipher Type и установите значение AES .

Нажмите Save Settings .

На примере TP-Link

Откройте раздел Wireless .

Выберите пункт Wireless Security .

В поле Version выберите WPA2-PSK .

В поле Encryption выберите AES .

Нажмите кнопку Save :

Изменение типа шифрования беспроводной сети в Windows

Windows 10 и Windows 8.1

В этих версиях ОС отсутствует раздел . Поэтому, здесь три варианта смены шифрования.

Вариант 1. Windows сама обнаружит несовпадение параметров сети и предложит заново ввести ключ безопасности. При этом правильный алгоритм шифрования будет установлен автоматически.

Вариант 2. Windows не сможет подключиться и предложит забыть сеть, отобразив соответствующую кнопку:

После этого вы сможете подключиться к своей сети без проблем, т.к. её профиль будет удалён.

Вариант 3. Вам придётся удалять профиль сети вручную через командную строку и лишь потом подключаться к сети заново.

Выполните следующие действия:

1 Запустите командную строку.

2 Введите команду:

Netsh wlan show profiles

для вывода списка сохранённых профилей беспроводных сетей.

3 Теперь введите команду:

Netsh wlan delete profile "имя вашей сети"

для удаления выбранного профиля.

Если имя сети содержит пробел (например «wifi 2») , возьмите его в кавычки.

На картинке показаны все описанные действия:

4 Теперь нажмите на иконку беспроводной сети в панели задач:

5 Выберите сеть.

6 Нажмите Подключиться :

7 Введите ключ безопасности.

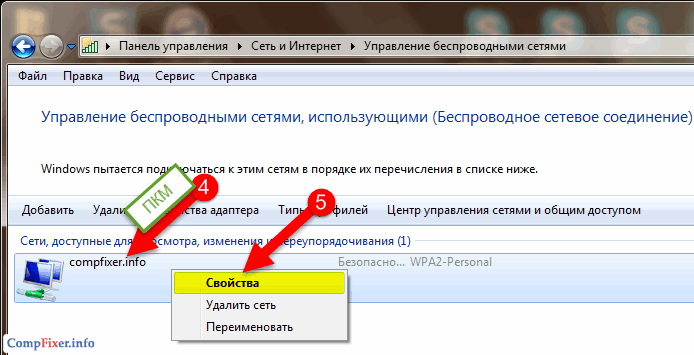

Windows 7

Здесь всё проще и нагляднее.

1 Нажмите по иконке беспроводной сети в панели задач.

3

Нажмите на ссылку Управление беспроводными сетями

:

4 Нажмите правой кнопкой мыши по профилю нужной сети.

5 Выберите Свойства :

Внимание! На этом шаге можно также нажать Удалить сеть и просто подключиться к ней заново! Если вы решите сделать так, то далее читать не нужно.

6 Перейдите на вкладку Безопасность .

WPA2 (Wireless Protected Access ver. 2.0) – это вторая версия набора алгоритмов и протоколов обеспечивающих защиту данных в беспроводных сетях Wi-Fi. Как предполагается, WPA2 должен существенно повысить защищенность беспроводных сетей Wi-Fi по сравнению с прежними технологиями. Новый стандарт предусматривает, в частности, обязательное использование более мощного алгоритма шифрования AES (Advanced Encryption Standard) и аутентификации 802.1X.

На сегодняшний день для обеспечения надежного механизма безопасности в корпоративной беспроводной сети необходимо (и обязательно) использование устройств и программного обеспечения с поддержкой WPA2. Предыдущие поколения протоколов - WEP и WPA содержат элементы с недостаточно сильными защитой и алгоритмами шифрования. Более того, для взлома сетей с защитой на основе WEP уже разработаны программы и методики, которые могут быть легко скачаны из сети Интернет и с успехом использованы даже неподготовленными хакерами-новичками.

Протоколы WPA2 работают в двух режимах аутентификации: персональном (Personal) и корпоративном (Enterprise). В режиме WPA2-Personal из введенной открытым текстом парольной фразы генерируется 256-разрядный ключ PSK (PreShared Key). Ключ PSK совместно с идентификатором SSID (Service Set Identifier) используются для генерации временных сеансовых ключей PTK (Pairwise Transient Key), для взаимодействия беспроводных устройств. Как и статическому протоколу WEP, протоколу WPA2-Personal присуще определенные проблемы, связанные с необходимостью распределения и поддержки ключей на беспроводных устройствах сети, что делает его более подходящим для применения в небольших сетях из десятка устройств, в то время как для к орпоративных сетей оптимален WPA2-Enterprise .

В режиме WPA2-Enterprise решаются проблемы, касающиеся распределения статических ключей и управления ими, а его интеграция с большинством корпоративных сервисов аутентификации обеспечивает контроль доступа на основе учетных записей. Для работы в этом режиме требуются такие регистрационные данные, как имя и пароль пользователя, сертификат безопасности или одноразовый пароль, аутентификация же осуществляется между рабочей станцией и центральным сервером аутентификации. Точка доступа или беспроводной контроллер проводят мониторинг подключений и направляют аутентификационные запросы на соответствующий сервер аутентификации (как правило, это сервер RADIUS, например Cisco ACS). Базой для режима WPA2-Enterprise служит стандарт 802.1X, поддерживающий аутентификацию пользователей и устройств, пригодную как для проводных коммутаторов, так и для беспроводных точек доступа.

В отличие от WPA, используется более стойкий алгоритм шифрования AES. По аналогии с WPA, WPA2 также делится на два типа: WPA2-PSK и WPA2-802.1x.

Предусматривает новые, более надежные механизмы обеспечения целостности и конфиденциальности данных:

Протокол CCMP (Counter-Mode-CBC-MAC Protocol), основанный на режиме Counter Cipher-Block Chaining Mode (CCM) алгоритма шифрования Advanced Encryption Standard (AES). CCM объединяет два механизма: Counter (CTR) для обеспечения конфиденциальности и Cipher Block Chaining Message Authentication Code (CBC-MAC) для аутентификации.

Протокол WRAP (Wireless Robust Authentication Protocol), основанный на режиме Offset Codebook (OCB) алгоритма шифрования AES.

Протокол TKIP для обеспечения обратной совместимости с ранее выпускавшимся оборудованием. Взаимная аутентификация и доставка ключей на основе протоколов IEEE 802.1x/EAP. Безопасный Independent Basic Service Set (IBSS) для повышения безопасности в сетях Ad-Hoc. Поддержка роуминга.

Вклад в обеспечение безопасности беспроводных сетей механизм CCMP и стандарт IEEE 802.11i. Последний вводит понятие надежно защищенной сети (Robust Security Network, RSN) и надежно защищенного сетевого соединения (Robust Security Network Association, RSNA), после чего делит все алгоритмы на:

RSNA-алгоритмы (для создания и использования RSNA);

Pre-RSNA-алгоритмы.

К Pre-RSNA-алгоритмам относятся:

существующая аутентификация IEEE 802.11 (имеется в виду аутентификация, определенная в стандарте редакции 1999 г.).

То есть к данным типам алгоритмов относятся аутентификация Open System с WEP-шифрованием или без (точнее, отсутствие аутентификации) и Shared Key.

К RSNA-алгоритмам относятся:

TKIP; CCMP; процедура установления и терминации RSNA (включая использование IEEE 802.1x аутентификации); процедура обмена ключами.

При этом алгоритм CCMP является обязательным, а TKIP – опциональным и предназначен для обеспечения совместимости со старыми устройствами.

Стандартом предусмотрены две функциональные модели: с аутентификацией по IEEE 802.1x, т. е. с применением протокола EAP, и с помощью заранее предопределенного ключа, прописанного на аутентификаторе и клиенте (такой режим называется Preshared Key, PSK). В данном случае ключ PSK выполняет роль ключа PMK, и дальнейшая процедура их аутентификации и генерации ничем не отличается.

Так как алгоритмы шифрования, использующие процедуру TKIP, уже принято называть WPA, а процедуру CCMP – WPA2, то можно сказать, что способами шифрования, удовлетворяющими RSNA, являются: WPA-EAP (WPA-Enterprise), WPA-PSK (WPA-Preshared Key, WPA-Personal), WPA2-EAP (WPA2-Enterprise), WPA2-PSK (WPA2-Preshared Key, WPA2-Personal).

Процедура установления соединения и обмена ключами для алгоритмов TKIP и CCMP одинакова. Сам CCMP (Counter mode (CTR) with CBC-MAC (Cipher-Block Chaining (CBC) with Message Authentication Code (MAC) Protocol) так же, как и TKIP, призван обеспечить конфиденциальность, аутентификацию, целостность и защиту от атак воспроизведения. Данный алгоритм основан на методе CCM-алгоритма шифрования AES, который определен в спецификации FIPS PUB 197. Все AES-процессы, применяемые в CCMP, используют AES со 128-битовым ключом и 128-битовым размером блока.

Последним нововведением стандарта является поддержка технологии быстрого роуминга между точками доступа с использованием процедуры кэширования ключа PMK и преаутентификации.

Процедура кэширования PMK заключается в том, что если клиент один раз прошел полную аутентификацию при подключении к какой-то точке доступа, то он сохраняет полученный от нее ключ PMK, и при следующем подключении к данной точке в ответ на запрос о подтверждении подлинности клиент пошлет ранее полученный ключ PMK. На этом аутентификация закончится, т. е. 4-стороннее рукопожатие (4-Way Handshake) выполняться не будет.

Процедура преаутентификации заключается в том, что после того, как клиент подключился и прошел аутентификацию на точке доступа, он может параллельно (заранее) пройти аутентификацию на остальных точках доступа (которые он «слышит») с таким же SSID, т. е. заранее получить от них ключ PMK. И если в дальнейшем точка доступа, к которой он подключен, выйдет из строя или ее сигнал окажется слабее, чем какой-то другой точки с таким же именем сети, то клиент произведет переподключение по быстрой схеме с закэшированным ключом PMK.

Появившаяся в 2001 г. спецификация WEP2, которая увеличила длину ключа до 104 бит, не решила проблемы, так как длина вектора инициализации и способ проверки целостности данных остались прежними. Большинство типов атак реализовывались так же просто, как и раньше.

Заключение

В заключении я бы хотел подытожить всю информацию и дать рекомендации по защите беспроводных сетей.

Существует три механизма защиты беспроводной сети: настроить клиент и AP на использование одного (не выбираемого по умолчанию) SSID, разрешить AP связь только с клиентами, MAC-адреса которых известны AP, и настроить клиенты на аутентификацию в AP и шифрование трафика. Большинство AP настраиваются на работу с выбираемым по умолчанию SSID, без ведения списка разрешенных MAC-адресов клиентов и с известным общим ключом для аутентификации и шифрования (или вообще без аутентификации и шифрования). Обычно эти параметры документированы в оперативной справочной системе на Web-узле изготовителя. Благодаря этим параметрам неопытный пользователь может без труда организовать беспроводную сеть и начать работать с ней, но одновременно они упрощают хакерам задачу проникновения в сеть. Положение усугубляется тем, что большинство узлов доступа настроено на широковещательную передачу SSID. Поэтому взломщик может отыскать уязвимые сети по стандартным SSID.

Первый шаг к безопасной беспроводной сети - изменить выбираемый по умолчанию SSID узла доступа. Кроме того, следует изменить данный параметр на клиенте, чтобы обеспечить связь с AP. Удобно назначить SSID, имеющий смысл для администратора и пользователей предприятия, но не явно идентифицирующий данную беспроводную сеть среди других SSID, перехватываемых посторонними лицами.

Следующий шаг - при возможности блокировать широковещательную передачу SSID узлом доступа. В результате взломщику становится сложнее (хотя возможность такая сохраняется) обнаружить присутствие беспроводной сети и SSID. В некоторых AP отменить широковещательную передачу SSID нельзя. В таких случаях следует максимально увеличить интервал широковещательной передачи. Кроме того, некоторые клиенты могут устанавливать связь только при условии широковещательной передачи SSID узлом доступа. Таким образом, возможно, придется провести эксперименты с этим параметром, чтобы выбрать режим, подходящий в конкретной ситуации.

После этого можно разрешить обращение к узлам доступа только от беспроводных клиентов с известными MAC-адресами. Такая мера едва ли уместна в крупной организации, но на малом предприятии с небольшим числом беспроводных клиентов это надежная дополнительная линия обороны. Взломщикам потребуется выяснить MAC-адреса, которым разрешено подключаться к AP предприятия, и заменить MAC-адрес собственного беспроводного адаптера разрешенным (в некоторых моделях адаптеров MAC-адрес можно изменить).

Выбор параметров аутентификации и шифрования может оказаться самой сложной операцией защиты беспроводной сети. Прежде чем назначить параметры, необходимо провести инвентаризацию узлов доступа и беспроводных адаптеров, чтобы установить поддерживаемые ими протоколы безопасности, особенно если беспроводная сеть уже организована с использованием разнообразного оборудования от различных поставщиков. Некоторые устройства, особенно старые AP и беспроводные адаптеры, могут быть несовместимы с WPA, WPA2 или ключами WEP увеличенной длины.

Еще одна ситуация, о которой следует помнить, - необходимость ввода пользователями некоторых старых устройств шестнадцатеричного числа, представляющего ключ, а в других старых AP и беспроводных адаптерах требуется ввести фразу-пароль, преобразуемую в ключ. В результате трудно добиться применения одного ключа всем оборудованием. Владельцы подобного оборудования могут использовать такие ресурсы, как WEP Key Generator, для генерации случайных ключей WEP и преобразования фраз-паролей в шестнадцатеричные числа.

В целом WEP следует применять лишь в случаях крайней необходимости. Если использование WEP обязательно, стоит выбирать ключи максимальной длины и настроить сеть на режим Open вместо Shared. В режиме Open в сети аутентификация клиентов не выполняется, и установить соединение с узлами доступа может каждый. Эти подготовительные соединения частично загружают беспроводной канал связи, но злоумышленники, установившие соединение в AP, не смогут продолжать обмен данными, так как не знают ключа шифрования WEP. Можно блокировать даже предварительные соединения, настроив AP на прием соединений только от известных MAC-адресов. В отличие от Open, в режиме Shared узел доступа использует ключ WEP для аутентификации беспроводных клиентов в процедуре запрос-отклик, и взломщик может расшифровать последовательность и определить ключ шифрования WEP.

Если можно применить WPA, то необходимо выбрать между WPA, WPA2 и WPA-PSK. Главным фактором при выборе WPA или WPA2, с одной стороны, и WPA-PSK - с другой, является возможность развернуть инфраструктуру, необходимую WPA и WPA2 для аутентификации пользователей. Для WPA и WPA2 требуется развернуть серверы RADIUS и, возможно, Public Key Infrastructure (PKI). WPA-PSK, как и WEP, работает с общим ключом, известным беспроводному клиенту и AP. WPA-PSK можно смело использовать общий ключ WPA-PSK для аутентификации и шифрования, так как ему не присущ недостаток WEP.

Список используемой литературы

1. Горальски В. Технологии xDSL. М.: Лори, 2006, 296 с.

2. www.vesna.ug.com;

3. www.young.shop.narod.com;

7. www.opennet.ru

8. www.pulscen.ru

9. www.cisco.com

10. Барановская Т.П., Лойко В.И. Архитектура компьютерных систем и сетей. М.: Финансы и статистика, 2003, 256 с.

11. Манн С., Крелл М. Linux. Администрирование сетей TCP/IP. М.: Бином-Пресс, 2004, 656с.

12. Смит Р. Сетевые средства Linux. М.: Вильямс, 2003, 672 с.

13. Кульгин М. Компьютерные сети. Практика построения. СПб.: Питер, 2003, 464 с.

14. Таненбаум Э. Компьютерные сети. СПб.: Питер, 2005, 992 с.

15. Олифер В.Г., Олифер Н.А. Основы Сетей передачи данных. Курс лекций. М.: Интернет-Университет Информационных Технологий, 2003, 248 с.

16. Вишневский В.М. Теоретические основы проектирования компьютерных сетей. М.: Техносфера, 2003, 512 с.

С распространением беспроводных сетей протоколы шифрования WPA и WPA2 стали известны практически всем владельцам устройств, подключающихся к Wi-Fi. Указываются они в свойствах подключений, и внимания большинства пользователей, не являющихся системными администраторами, привлекают минимум. Вполне достаточно информации, что WPA2 является продуктом эволюции WPA, и, следовательно, WPA2 новее и больше подходит для современных сетей.

WPA

— протокол шифрования, предназначенный для защиты беспроводных сетей стандарта IEEE 802.11, разработанный компанией Wi-Fi Alliance в 2003 году в качестве замены устаревшего и небезопасного протокола WEP.

WPA2

— протокол шифрования, представляющий собой улучшенную разработку WPA, представленный в 2004 году компанией Wi-Fi Alliance.

Разница между WPA и WPA2

Поиск разницы между WPA и WPA2 для большинства пользователей актуальности не имеет, так как вся защита беспроводной сети сводится к выбору более-менее сложного пароля на доступ. На сегодняшний день ситуация такова, что все устройства, работающие в сетях Wi-Fi, обязаны поддерживать WPA2, так что выбор WPA обусловлен может быть только нестандартными ситуациями. К примеру, операционные системы старше Windows XP SP3 не поддерживают работу с WPA2 без применения патчей, так что машины и устройства, управляемые такими системами, требуют внимания администратора сети. Даже некоторые современные смартфоны могут не поддерживать новый протокол шифрования, преимущественно это касается внебрендовых азиатских гаджетов. С другой стороны, некоторые версии Windows старше XP не поддерживают работу с WPA2 на уровне объектов групповой политики, поэтому требуют в этом случае более тонкой настройки сетевых подключений.

Техническое отличие WPA от WPA2 состоит в технологии шифрования, в частности, в используемых протоколах. В WPA используется протокол TKIP, в WPA2 — проткол AES. На практике это означает, что более современный WPA2 обеспечивает более высокую степень защиты сети. К примеру, протокол TKIP позволяет создавать ключ аутентификации размером до 128 бит, AES — до 256 бит.

TheDifference.ru определил, что отличие WPA2 от WPA заключается в следующем:

WPA2 представляет собой улучшенный WPA.

WPA2 использует протокол AES, WPA — протокол TKIP.

WPA2 поддерживается всеми современными беспроводными устройствами.

WPA2 может не поддерживаться устаревшими операционными системами.

Степень защиты WPA2 выше, чем WPA.

При подключении в Wi-fi сетям в некоторых локациях, возникает ряд проблем существенно препятствующих или же не позволяющих установки соединения между устройством и сетью вовсе.

Чаще всего с подобными затруднениями сталкиваются пользователи устройств, работающих на платформе Android.

При попытке подключения к сети появляется уведомление об ошибке, при этом в разделе с информацией о сети появляется следующая надпись: "Сохранено, защита WPA/WPA2".

С целью подробного изучения данной проблемы, возможно ее воспроизведение в домашних условиях. Для этого необходимо поменять настройки wi-fi роутера и сменить тип сети с Auto на n Only, что в большинстве случаев поспособствует появлению данной проблемы.

Причину возникновения данной проблемы точно определить не удается. В большинстве случаев это связано со сбоями работы роутера, обеспечивающего подключение к сети.

Не раз замечены случаи, когда индикатор wi-fi сигнала на телефоне показывает наличие активного подключения, а доступ к интернету отсутствует.

Способом решения данной проблемы является полная перезагрузка работы роутера, которая в большинстве случаев позволяет решить данную проблему.

Почему возникает ошибка защиты wpa и wpa2 по Wi-Fi на андроиде.

Другой возможной причиной возникновения данной проблемы является смена типа шифрования. Например, если сеть ранее была открытой, а затем стало шифрованной и доступной лишь определенному ряду лиц, то появление ошибки "Сохранено, защита WPA/WPA2" также будет неизбежно.

Для избежания данного рода проблем настоятельно рекомендуется тщательно проверять все данные о сети.

Положительно влиять на возникновение данной проблемы может и смена режима работы роутера, обеспечиваемая переключением режима, посредством изменения параметров b/g/n, доступных в настройках самого устройства.

Для обеспечения нормального соединения и бесконфликтной работы роутера с устройством, принимающим сигнал, настоятельно рекомендуется установить стандартные параметры и значения.

Такими значениями являются:

1) Тип сети WPA/WPA2 Personal (Recommended)

2) Версия подключения WPA-PSK

3) Тип шифрования, распознаваемый мобильными устройствами, AES

4)Введение нового пароля-ключа, состоящего из 8 и более символов и цифр.

После проделывания всего вышеуказанного, нормальная работа роутера будет восстановлена. Далее рекомендуется перезагрузить роутер и удалить существующее подключение на устройстве, принимающем сигнал, затем найти данную wi-fi сеть, выбрать ее из списка доступных и выполнить операцию подключения и запоминания устройства. Вариантом возникновения данной проблемы, вероятность которого очень мала, но все же существует, является изменение частоты и ширины канала устройства, генерирующего wi-fi сигнал.

Ширина канала, автоматически доступная в настройках роутера, представлена тремя категориями: Auto, 20Mhz, а также 40Mhz. Рекомендуется заняться переключением частот, что возможно позволит вновь восстановить утраченный сигнал.

Для осуществления процесса изменения ширины канала необходимо зайти в настройки роутера, затем авторизироваться, введя данные, указанные на нижней панели устройства. Далее необходимо сохранить все введенные изменения и снова перезагрузить маршрутизатор, для обеспечения полноценной работы.

В подведении итогов, проблема "Сохранено, защита WPA/WPA2", возникающая при попытке подключения устройства на платформе Android к существующей сети возникает из-за ряда обстоятельств и техническим проблем, однозначного решения которым нет. Существует также вариант, связывающий эту проблему с несовершенностью и недоработанностью платформы Android.

В любом случае, тщательное соблюдение вышеуказанных правил позволит вам избежать появлению подобной ошибки, а если предотвратить ее появление не удалось, тогда напишите об этом в комментариях к статье - постараемся помочь!